![]()

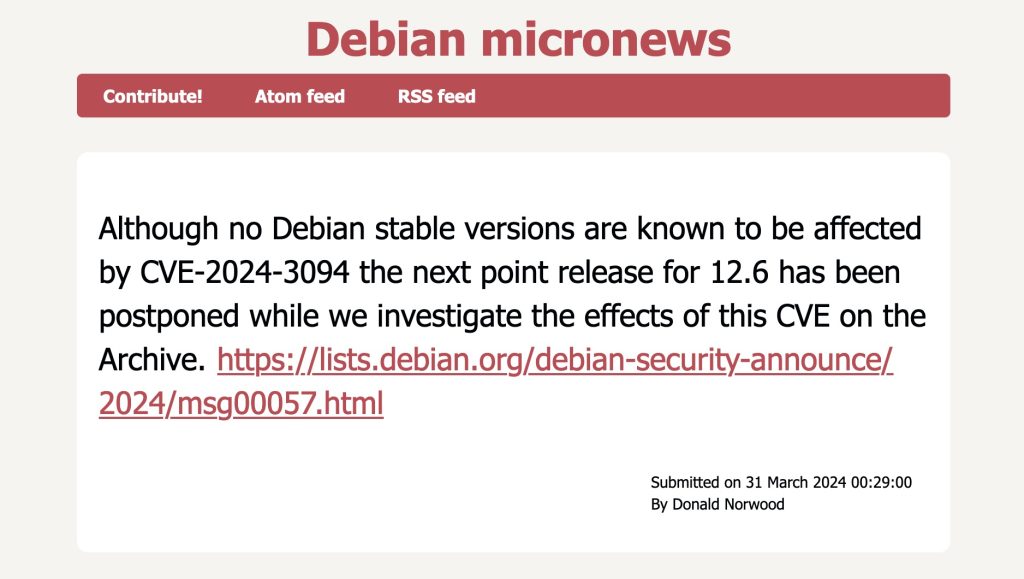

Nach der Entdeckung einer Hintertür im XZ Tarball haben sich die Entwickler von Debian entschieden, die Veröffentlichung von Version 12.6 zu verzögern, um eine gründliche Analyse der Auswirkungen des CVE-2024-3094 durchzuführen.

Ohne Zweifel hat die absichtliche Einschleusung von mit Backdoor versehenen XZ-Tarballs aus dem Upstream in das Debian Sid-Repository vor einigen Tagen eine echte Kontroverse in der Linux-Gemeinschaft ausgelöst. Damit war die Remote-SSH-Zugriff ohne Authentifizierung möglich.

Diese Sicherheitslücke, CVE-2024-3094 genannt, betraf nicht nur Debian Sid. Sie betraf auch mehrere andere Linux-Distributionen wie z.B. Fedora, Arch, openSUSE Tumbleweed und mehr.

In Anbetracht dessen hat das Debian-Projekt eine Verzögerung bei der Veröffentlichung der geplanten Version 12.6 angekündigt, die ursprünglich für den 6. April geplant war. Diese Entscheidung erfolgt, während das Team eine gründliche Untersuchung durchführt, die auch die Bewertung ihrer potenziellen Auswirkungen auf das Debian-Software-Archiv umfasst.

Obwohl derzeit keine Beweise dafür vorliegen, dass stabile Versionen von Debian von diesem Problem betroffen sind, ist es entscheidend sicherzustellen, dass die Sicherheitslücke nicht das umfangreiche Ökosystem von Anwendungen und Diensten der Distribution beeinträchtigt. Es überrascht nicht, dass Debian, das für die Priorisierung von Sicherheit und Stabilität bekannt ist, nichts dem Zufall überlässt. Eine Verpflichtung, die es zu einer bevorzugten Wahl für ein zuverlässiges Linuxbetriebssystem macht.

Daher wird die Veröffentlichung des sechsten Updates der ‘Bookworm’ Serie verschoben, bis die Entwickler alle Einzelheiten von CVE-2024-3094 gründlich geprüft haben, um sicherzustellen, dass alle möglichen Risiken für Benutzer vollständig berücksichtigt werden. Derzeit hat das Debian-Projekt kein neues Datum für die Veröffentlichung von 12.6 festgelegt.

Dieser Ansatz passt gut zur üblichen Debian Praxis, Updates nur dann freizugeben, wenn sie vollständig einsatzbereit sind.

6 Comments